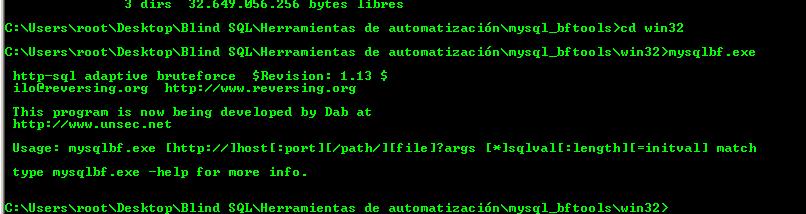

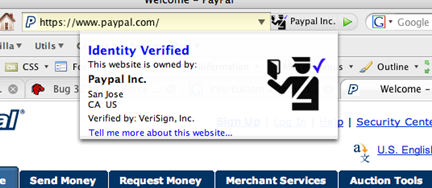

#1 Mayor claridad en el seguimiento de URL`s

Esto ayudara a identificar mejor las direcciones donde nos encontramos (por así decirlo mejora contra ataques de phishing).

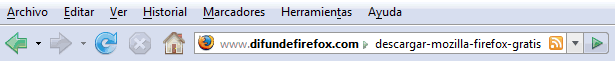

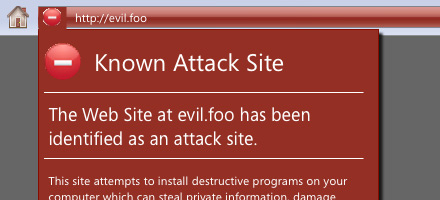

#2 Técnicas de detección de malware & páginas potencialmente peligrosas

En este aspecto Firefox no innova demasiado y ejecutas acciones predeterminadas para ejecutable (para usuarios despistados) y tratamiento sobre controles activeX. Para detección de páginas potencialmente peligrosas Firefox seguirá como desde la versión 1.5. Listara la página que visitemos, la comparara con una lista negra (elaborada en colaboración con google) y si la página esta listada como "negra" automáticamente generara un aviso en forma de ventana emergente como se puede apreciar en la imagen.

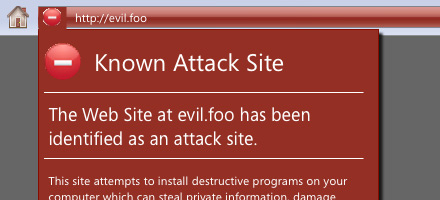

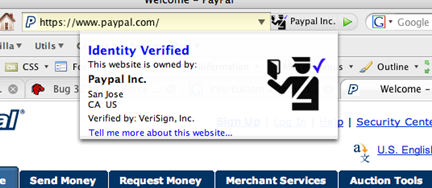

#3 Más claridad con los certificados de seguridad (SSL)

Parece ser que este sera el aspecto de la interfaz de FF3 cuando nos encontremos ante una página con certificados de seguridad, mayor transparencia que nos permitirá ver con toda la información que acredita al cifrado (si ya se que ahora también se puede pero así queda mucho más claro).

Además de cientos de novedades... mejora la gestión de memoria (lo he podido comprobar con las últimas versiones alpha´s) interfaz gráfica mucho más atractiva, el lanzamiento esta planeado para septiembre de este año según leí.